ເຖິງວ່າຈະມີຄວາມຈິງທີ່ວ່າອຸປະກອນ Apple ແມ່ນມີຄວາມປອດໄພຫຼາຍກ່ວາອຸປະກອນທີ່ແຂ່ງຂັນ, ແລະໃນເວລາດຽວກັນຍັງມີການໂຈມຕີ hacking ທີ່ມີເປົ້າຫມາຍຫນ້ອຍລົງຕໍ່ທ່ານ, ເຖິງແມ່ນວ່າຈໍານວນທັງຫມົດຂອງພວກເຂົາຈະເພີ່ມຂຶ້ນໃນເດືອນທີ່ຜ່ານມາ, ນີ້ແນ່ນອນບໍ່ໄດ້ຫມາຍຄວາມວ່າມັນເປັນໄປບໍ່ໄດ້. ການໂຈມຕີ iPhone ຫຼືແມ້ກະທັ້ງ iPhone ທີ່ມີເຊື້ອໄວຣັສບາງຢ່າງແລະອາດຈະ hack ມັນ. ພາຍໃຕ້ຄໍາວ່າ "hack", ທ່ານສາມາດຈິນຕະນາການ, ສໍາລັບການຍົກຕົວຢ່າງ, ການຄວບຄຸມອຸປະກອນ, ຄວາມເປັນໄປໄດ້ຂອງການໄດ້ຮັບຂໍ້ມູນຕ່າງໆຈາກອຸປະກອນ, ຫຼື, ສໍາລັບການຍົກຕົວຢ່າງ, ການ hack ເຂົ້າໄປໃນບັນຊີອອນໄລນ໌ຕ່າງໆ, ລວມທັງທະນາຄານອອນໄລນ໌. ໃຫ້ເຮົາເບິ່ງ 5 ຄໍາແນະນໍາເພື່ອປ້ອງກັນ iPhone ຂອງທ່ານຈາກການ hack ຮ່ວມກັນໃນບົດຄວາມນີ້.

ມັນອາດຈະເປັນ ສົນໃຈເຈົ້າ

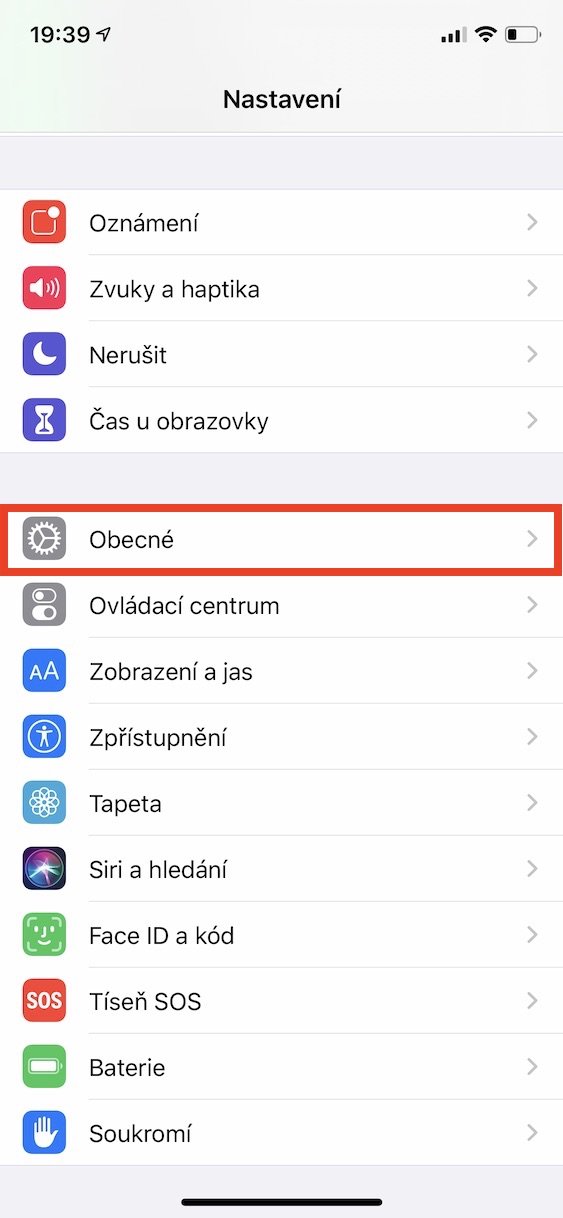

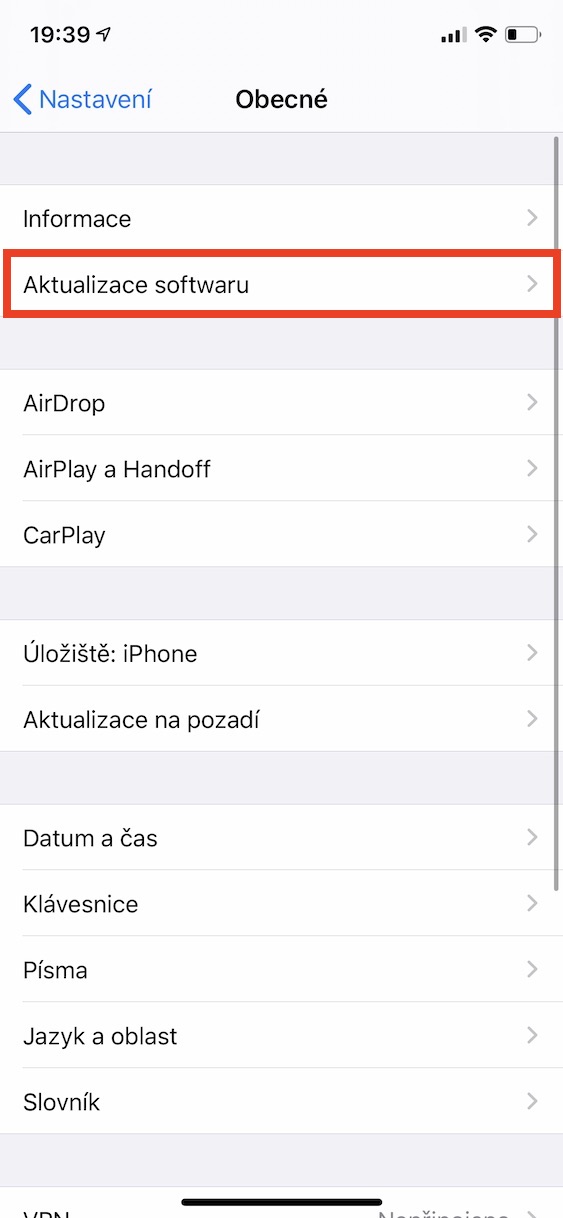

ອັບເດດ iOS ປົກກະຕິ

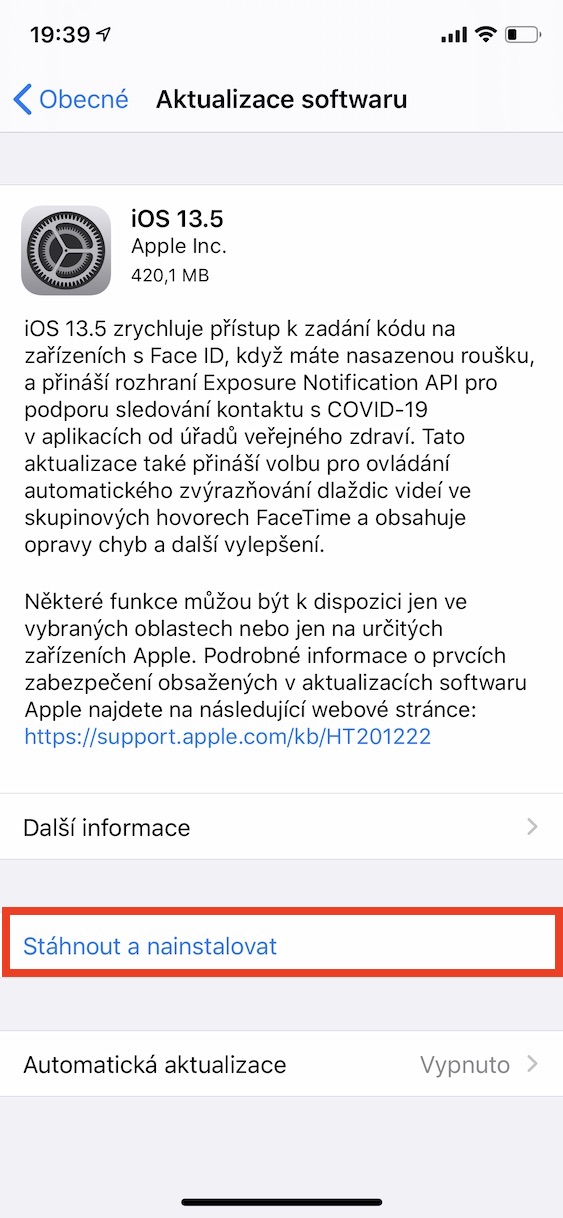

ຖ້າທ່ານຕ້ອງການໃຫ້ແນ່ໃຈວ່າ iPhone ຫຼື iPad ຂອງທ່ານບໍ່ມີໄວຣັສ, ມັນຈໍາເປັນຕ້ອງປັບປຸງມັນເປັນປົກກະຕິ. ເຖິງແມ່ນວ່າໃນປັດຈຸບັນທີ່ iOS 13.6 ເປັນປະຈຸບັນ, ບາງຄົນມີ, ສໍາລັບການຍົກຕົວຢ່າງ, iOS 10 ເກົ່າຕິດຕັ້ງແລະບໍ່ຕ້ອງການທີ່ຈະປັບປຸງສໍາລັບເຫດຜົນຫຼາຍ. ນອກເຫນືອຈາກການເພີ່ມຄຸນສົມບັດໃຫມ່ໃນ iOS ຮຸ່ນໃຫມ່, Apple ແກ້ໄຂຂໍ້ບົກພ່ອງດ້ານຄວາມປອດໄພຕ່າງໆທີ່ສາມາດຖືກຂູດຮີດໂດຍແຮກເກີ. ມີພຽງ iOS ລຸ້ນລ້າສຸດເທົ່ານັ້ນທີ່ຮັບປະກັນວ່າທ່ານໄດ້ຮັບການປົກປ້ອງ 100% ຈາກລະຫັດອັນຕະລາຍຫຼ້າສຸດ. ເພື່ອອັບເດດ iPhone ຫຼື iPad ຂອງທ່ານ, ໃຫ້ໄປທີ່ ການຕັ້ງຄ່າ -> ທົ່ວໄປ -> ການປັບປຸງຊອບແວ, ບ່ອນທີ່ການປັບປຸງ, ຖ້າມີ, ເຮັດເລີຍ.

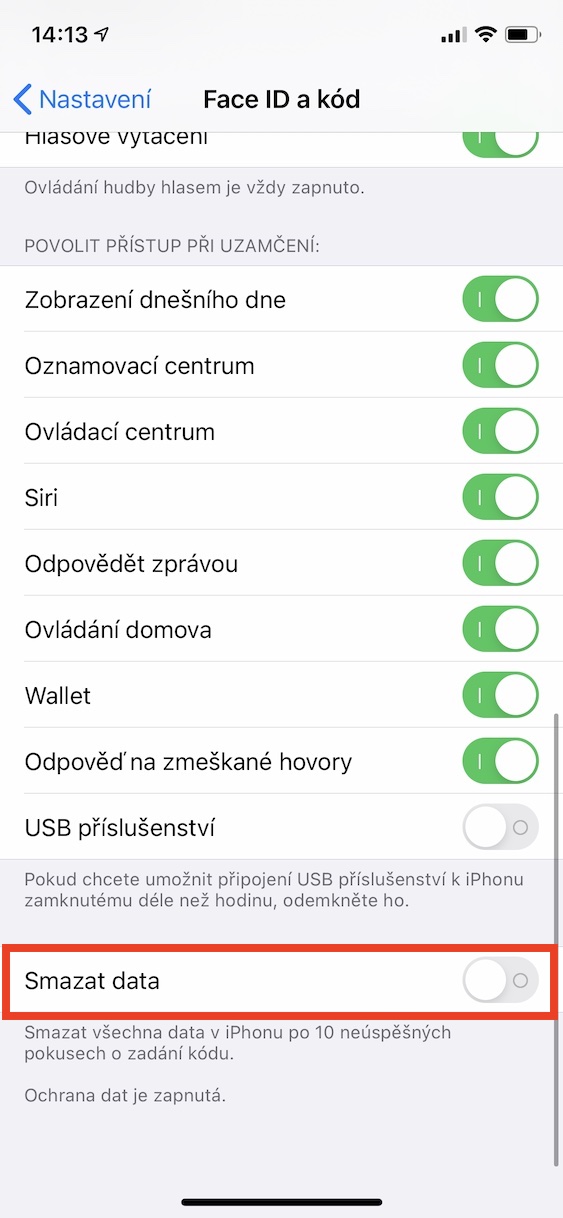

ການຕັ້ງຄ່າການທໍາງານສໍາລັບການລຶບອັດຕະໂນມັດ

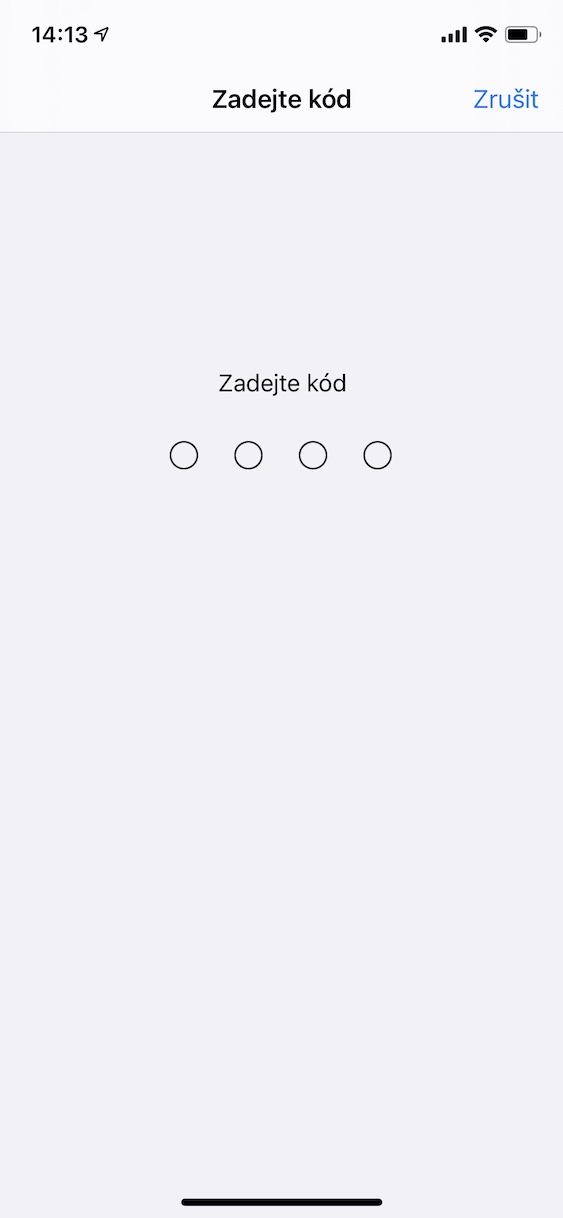

ອຸປະກອນຂອງທ່ານສາມາດຖືກ hacked ເຖິງແມ່ນວ່າຫຼັງຈາກຜູ້ໃດຜູ້ຫນຶ່ງລັກມັນຈາກທ່ານ. ເຖິງແມ່ນວ່າມັນບໍ່ແມ່ນເລື່ອງທົ່ວໄປ, ເຊື່ອຂ້ອຍວ່າມີວິທີທີ່ແຮກເກີສາມາດເຂົ້າໄປໃນອຸປະກອນທີ່ຖືກລັກໄດ້. ໃນກໍລະນີນີ້, ທ່ານສາມາດປ້ອງກັນຕົວທ່ານເອງໃນວິທີທີ່ງ່າຍດາຍແຕ່ຮາກຫຼາຍ. ໃນ iOS ແລະ iPadOS, ມີຄຸນສົມບັດທີ່ຈະເຊັດອຸປະກອນທັງໝົດໂດຍອັດຕະໂນມັດຫຼັງຈາກພະຍາຍາມລະຫັດຜ່ານຜິດ 10 ຄັ້ງ. ດັ່ງນັ້ນບໍ່ມີໃຜສາມາດເຂົ້າເຖິງຂໍ້ມູນຂອງທ່ານດ້ວຍວິທີນີ້ - ສ່ວນໃຫຍ່ຂອງການ jailbreaking hacks ເຫຼົ່ານີ້ແມ່ນຖືກບັງຄັບໂດຍ brute, ບ່ອນທີ່ທຸກທາງເລືອກລະຫັດທີ່ເປັນໄປໄດ້ຖືກໃສ່ຈົນກ່ວາຫນຶ່ງທີ່ຖືກຕ້ອງຖືກພົບເຫັນ. ຖ້າທ່ານຕ້ອງການເປີດໃຊ້ຟັງຊັນທີ່ໄດ້ກ່າວມາ, ໃຫ້ໄປທີ່ ການຕັ້ງຄ່າ -> Face ID ແລະລະຫັດຫຼື Touch ID ແລະລະຫັດ, ບ່ອນທີ່ຫຼັງຈາກນັ້ນໄດ້ຮັບການ off ຂ້າງລຸ່ມນີ້ ແລະການນໍາໃຊ້ສະຫຼັບ ເປີດໃຊ້ ຫນ້າທີ່ ລຶບ ຂໍ້ມູນ.

ລິ້ງ ແລະໄຟລ໌ທີ່ບໍ່ຮູ້ຈັກ

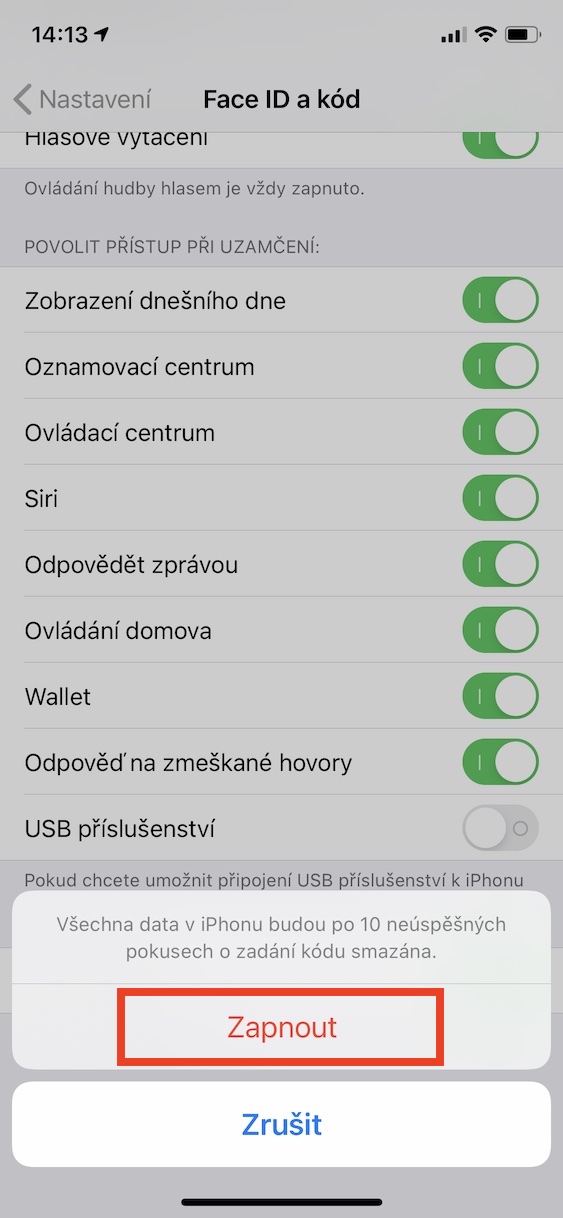

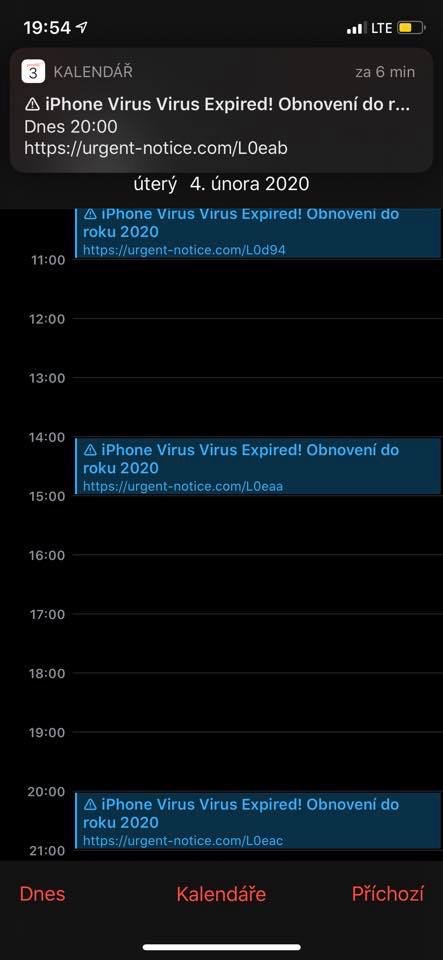

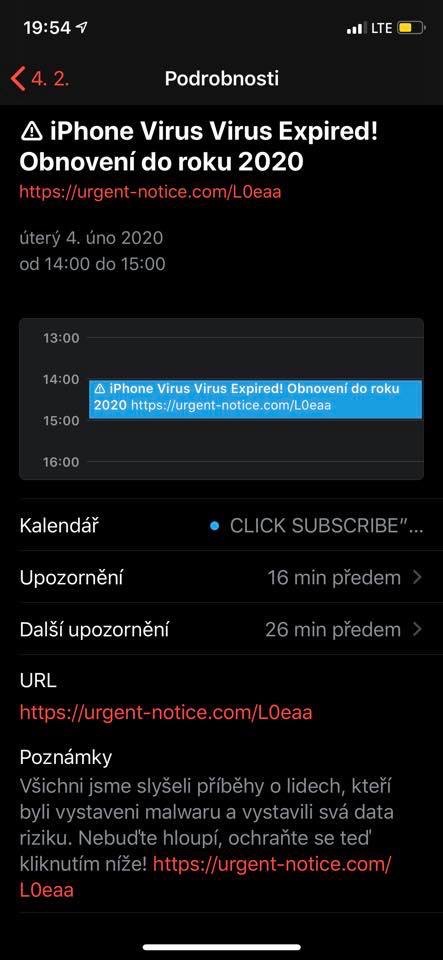

ຖ້າທ່ານຕ້ອງການຫຼີກເວັ້ນການ hacking ອຸປະກອນຂອງທ່ານຫຼາຍເທົ່າທີ່ເປັນໄປໄດ້, ມັນເປັນສິ່ງຈໍາເປັນທີ່ທ່ານບໍ່ຄວນຄລິກໃສ່ການເຊື່ອມຕໍ່ທີ່ບໍ່ຮູ້ຈັກແລະດາວໂຫລດໄຟລ໌ທີ່ບໍ່ຮູ້ຈັກໃນ Safari. ມັນແມ່ນຢູ່ໃນວິທີນີ້ທີ່ຜູ້ໃຊ້ສ່ວນໃຫຍ່ຕິດເຊື້ອລະຫັດທີ່ເປັນອັນຕະລາຍ. ຕົວຢ່າງເຊັ່ນ, ທ່ານສາມາດດາວໂຫລດ malware ໃສ່ອຸປະກອນຂອງທ່ານທີ່ເຂົ້າໄປໃນປະຕິທິນຂອງທ່ານ, ຫຼືຜູ້ໂຈມຕີສາມາດຄວບຄຸມອຸປະກອນຂອງທ່ານ, ພ້ອມກັບຂໍ້ມູນສ່ວນຕົວຂອງທ່ານ. ດັ່ງນັ້ນ, ຖ້າທ່ານຊອກຫາຕົວທ່ານເອງຢູ່ໃນເວັບໄຊທ໌ທີ່ຂໍໃຫ້ທ່ານດາວໂຫລດໄຟລ໌ແລະທ່ານບໍ່ຮູ້ວ່າມັນເປັນແນວໃດ, ຢ່າອະນຸຍາດໃຫ້ດາວໂຫລດ. ເຊັ່ນດຽວກັນ, ຢ່າຄລິກໃສ່ການເຊື່ອມຕໍ່ທີ່ຫນ້າສົງໄສທີ່ສາມາດເປັນອັນຕະລາຍກັບອຸປະກອນຂອງທ່ານ.

Malware ໃນປະຕິທິນ:

ການນຳໃຊ້ຕົ້ນກຳເນີດທີ່ບໍ່ຮູ້ຈັກ

ຖ້ານັກພັດທະນາຕ້ອງການອັບໂຫລດແອັບພລິເຄຊັນໄປ App Store, ມັນແນ່ນອນວ່າບໍ່ແມ່ນຂະບວນການທີ່ງ່າຍດາຍ. ນີ້ແມ່ນຍ້ອນວ່າຄໍາຮ້ອງສະຫມັກແມ່ນຂຶ້ນກັບຂະບວນການອະນຸມັດທີ່ຍາວນານ, ໃນໄລຍະທີ່ລະຫັດໄດ້ຖືກຄົ້ນຫາສໍາລັບ pitfalls ຕ່າງໆ. ສ່ວນຫຼາຍແລ້ວ, ບໍ່ມີແອັບພລິເຄຊັນທີ່ເປັນອັນຕະລາຍເຂົ້າມາໃນ App Store, ແຕ່ບາງຄັ້ງບາງຄາວ ຊ່າງໄມ້ກໍ່ລົ້ມເຫລວ ແລະ Apple ກໍ່ປ່ອຍແອັບພລິເຄຊັນທີ່ເປັນອັນຕະລາຍດັ່ງກ່າວລົງໃນ App Store. ດັ່ງນັ້ນ, ທ່ານບໍ່ຄວນດາວໂຫລດແອັບພລິເຄຊັນທີ່ບໍ່ມີການທົບທວນຄືນທາງລົບເທົ່ານັ້ນ. ປົກກະຕິແລ້ວ Apple ຈະລຶບແອັບພລິເຄຊັນເຫຼົ່ານີ້ອອກຈາກ App Store ທັນທີຫຼັງຈາກກວດພົບ. ຢ່າງໃດກໍຕາມ, ຖ້າຫາກວ່າທ່ານໄດ້ດາວໂຫຼດຄໍາຮ້ອງສະຫມັກດັ່ງກ່າວ, Apple ບໍ່ມີທາງເລືອກທີ່ຈະເອົາມັນອອກຈາກອຸປະກອນຂອງທ່ານເຖິງແມ່ນວ່າຫຼັງຈາກການດາວໂຫຼດ. ສະນັ້ນທ່ານຕ້ອງເຮັດການໂຍກຍ້າຍຕົວທ່ານເອງ.

ມັນອາດຈະເປັນ ສົນໃຈເຈົ້າ

ການນໍາໃຊ້ຄວາມຮູ້ສຶກທົ່ວໄປ

ສ່ວນຫຼາຍອາດຈະ, ທ່ານກໍາລັງລໍຖ້າຈຸດທີ່ຈະປາກົດຢູ່ທີ່ນີ້, ໃນທີ່ພວກເຮົາແນະນໍາໃຫ້ທ່ານດາວນ໌ໂຫລດ antivirus. ຢ່າງໃດກໍຕາມ, antivirus ສໍາລັບ iOS ຫຼື iPadOS ແມ່ນບໍ່ມີມູນຄ່າການດາວໂຫຼດ, ນອກຈາກນັ້ນ, ທ່ານຈະຊອກຫາ antivirus ໃນ App Store ໃນ vain. Antivirus ທີ່ດີທີ່ສຸດທີ່ເຄີຍເປັນແມ່ນການໃຊ້ຄວາມຮູ້ສຶກທົ່ວໄປ - ເບິ່ງຕົວຢ່າງທີ່ໃຫ້ໄວ້ໃນວັກຂ້າງເທິງ. ຖ້າບາງສິ່ງບາງຢ່າງເບິ່ງຄືວ່າຫນ້າສົງໄສກັບທ່ານ, ມັນອາດຈະເປັນສິ່ງທີ່ຫນ້າສົງໄສແລະທ່ານບໍ່ຄວນດໍາເນີນການໃດໆຕື່ມອີກ. ໃນເວລາດຽວກັນ, ມັນຕ້ອງໄດ້ຮັບການສັງເກດເຫັນວ່າບໍ່ມີໃຜຈະໃຫ້ສິ່ງໃດໆສໍາລັບທ່ານໂດຍບໍ່ເສຍຄ່າ - ດັ່ງນັ້ນຖ້າທ່ານເຫັນຫນ້າທີ່ແຈ້ງໃຫ້ທ່ານຮູ້ວ່າທ່ານຊະນະ iPhone, ເຖິງແມ່ນວ່າໃນກໍລະນີນີ້ມັນເປັນການຫລອກລວງ.

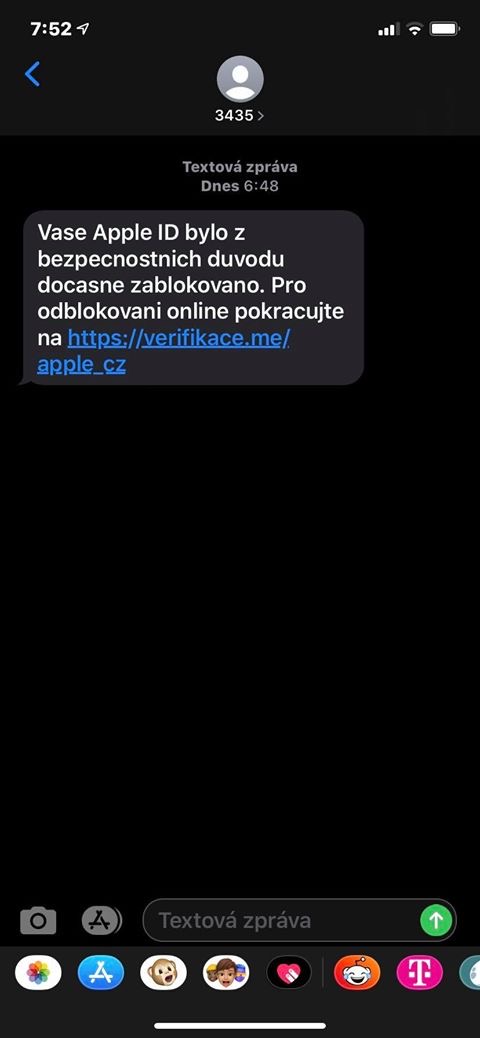

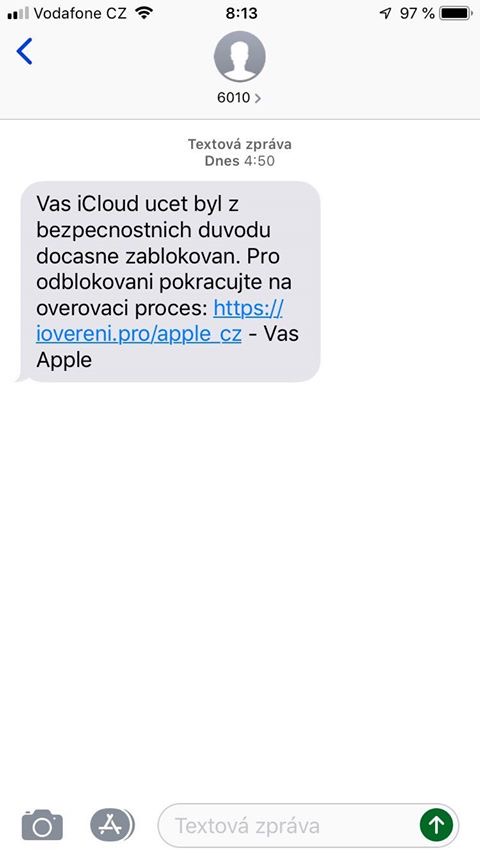

ຕົວຢ່າງຂອງ phishing:

ບິນທົ່ວໂລກກັບ Apple

ບິນທົ່ວໂລກກັບ Apple