ຢູ່ໃນເວັບໄຊທ໌ຂອງ Felix Kraus, ຜູ້ພັດທະນາທີ່ຢູ່ເບື້ອງຫຼັງໂຄງການ ລວດໄວ, ຂໍ້ມູນທີ່ຫນ້າສົນໃຈຫຼາຍໄດ້ອອກມາໃນມື້ນີ້ກ່ຽວກັບວິທີການຫລ້າສຸດຂອງການໂຈມຕີ phishing ທີ່ສາມາດເຮັດໄດ້ໃນເວທີ iOS. ການໂຈມຕີນີ້ແນໃສ່ລະຫັດຜ່ານຂອງຜູ້ໃຊ້ອຸປະກອນ ແລະເປັນອັນຕະລາຍໂດຍຕົ້ນຕໍເນື່ອງຈາກວ່າມັນເບິ່ງຄືວ່າແທ້ຈິງ. ແລະໃນຂອບເຂດທີ່ຜູ້ໃຊ້ທີ່ຖືກໂຈມຕີສາມາດສູນເສຍລະຫັດຜ່ານຂອງຕົນໃນການລິເລີ່ມຂອງຕົນເອງ.

ມັນອາດຈະເປັນ ສົນໃຈເຈົ້າ

Felix ດ້ວຍຕົນເອງ ເວັບໄຊທ໌ ເປັນຕົວແທນຂອງແນວຄວາມຄິດໃຫມ່ຂອງການໂຈມຕີ phishing ທີ່ສາມາດເຂົ້າໄປໃນອຸປະກອນ iOS. ນີ້ຍັງບໍ່ທັນເກີດຂຶ້ນເທື່ອ (ເຖິງແມ່ນວ່າມັນເປັນໄປໄດ້ຫຼາຍປີ), ມັນເປັນພຽງແຕ່ການສະແດງໃຫ້ເຫັນເຖິງສິ່ງທີ່ເປັນໄປໄດ້. ຢ່າງມີເຫດຜົນ, ຜູ້ຂຽນບໍ່ໄດ້ສະແດງລະຫັດແຫຼ່ງຂອງການ hack ນີ້ຢູ່ໃນເວັບໄຊທ໌ຂອງລາວ, ແຕ່ມັນບໍ່ຫນ້າຈະເປັນຄົນທີ່ພະຍາຍາມມັນ.

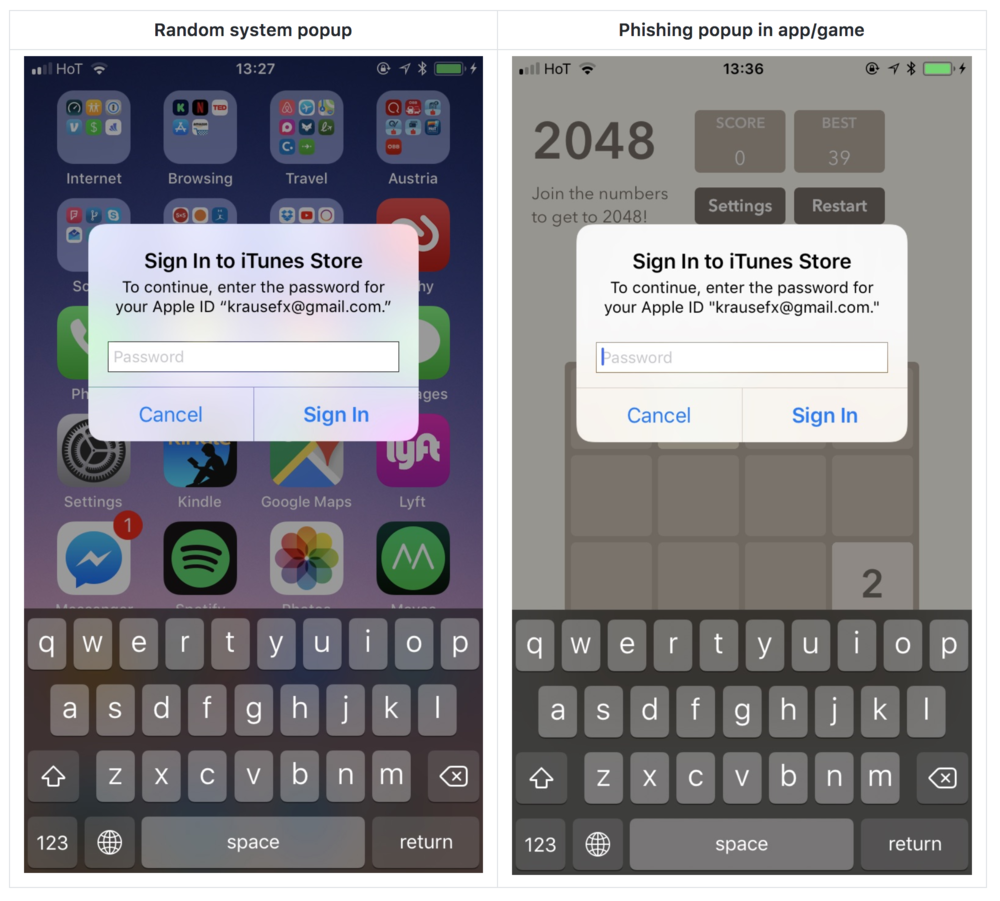

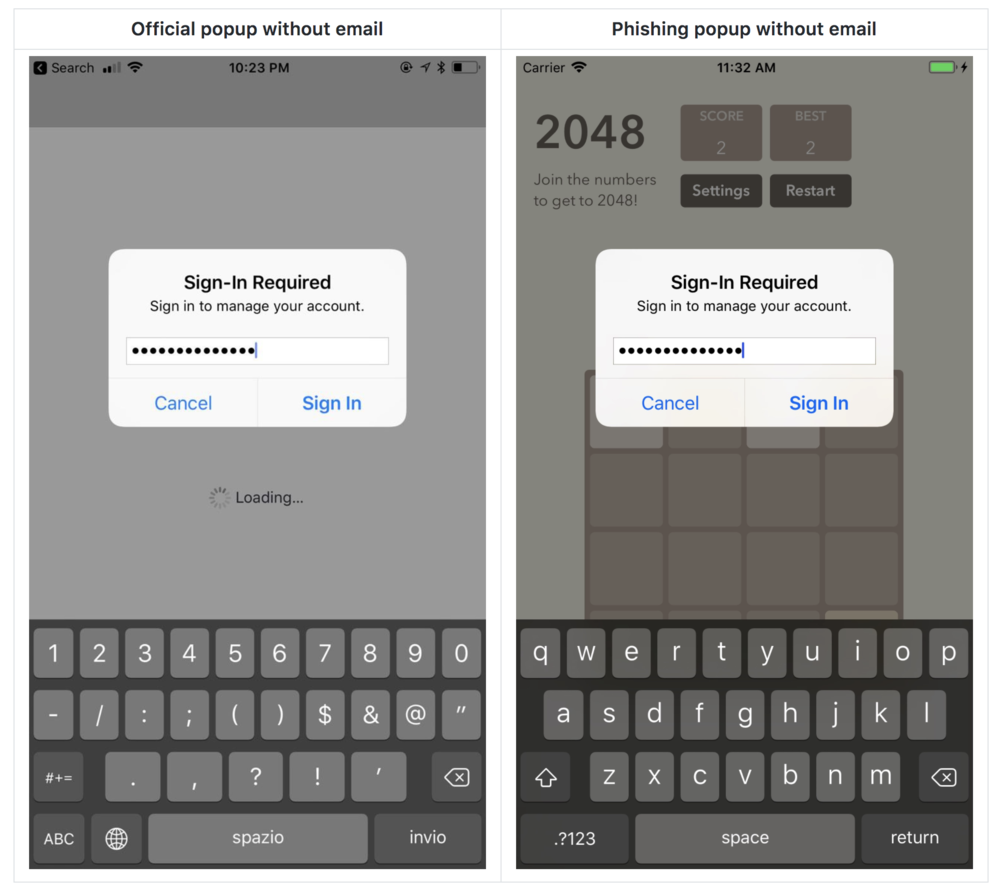

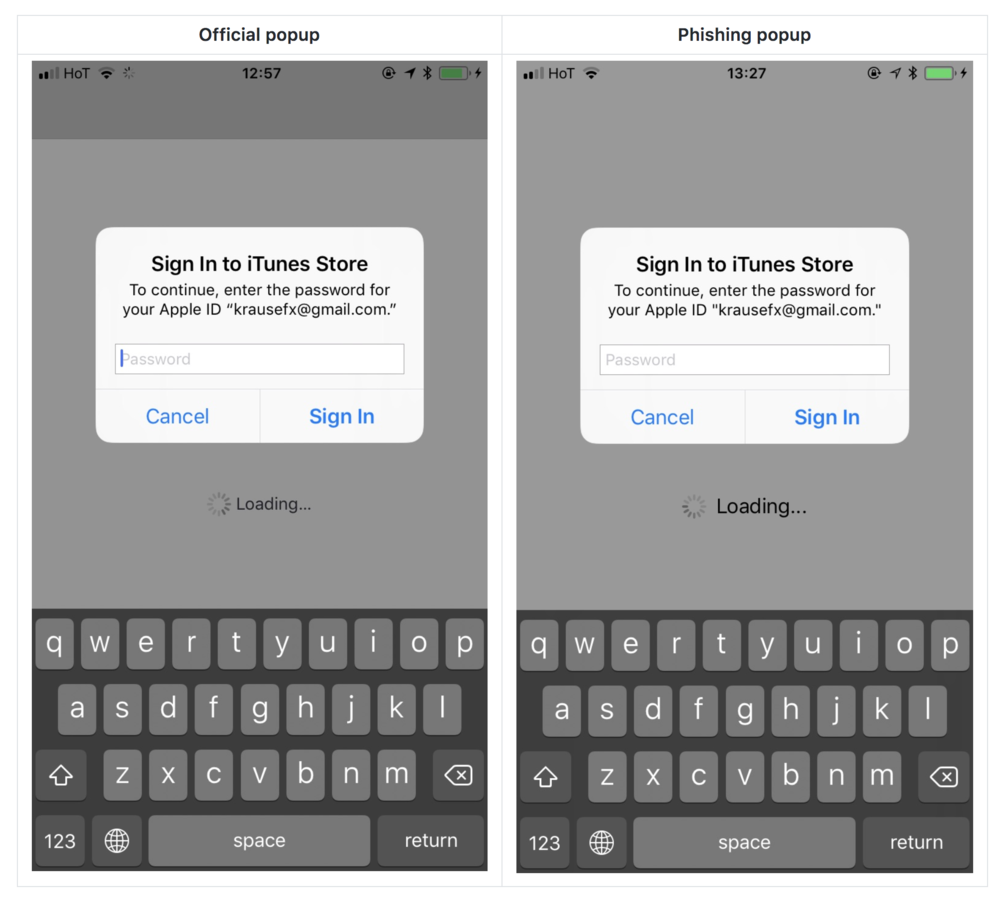

ໂດຍພື້ນຖານແລ້ວ, ມັນເປັນການໂຈມຕີທີ່ໃຊ້ກ່ອງໂຕ້ຕອບ iOS ເພື່ອເອົາລະຫັດຜ່ານບັນຊີ Apple ID ຂອງຜູ້ໃຊ້. ບັນຫາແມ່ນວ່າປ່ອງຢ້ຽມນີ້ແມ່ນບໍ່ສາມາດຈໍາແນກໄດ້ຈາກອັນທີ່ແທ້ຈິງທີ່ປາກົດຂຶ້ນໃນເວລາທີ່ທ່ານອະນຸຍາດໃຫ້ດໍາເນີນການກ່ຽວກັບ iCloud ຫຼື App Store.

ມັນອາດຈະເປັນ ສົນໃຈເຈົ້າ

ຜູ້ໃຊ້ໄດ້ຖືກນໍາໃຊ້ເພື່ອປ໊ອບອັບນີ້ແລະໂດຍພື້ນຖານແລ້ວຕື່ມຂໍ້ມູນໃສ່ອັດຕະໂນມັດເມື່ອມັນປາກົດ. ບັນຫາເກີດຂື້ນເມື່ອຜູ້ລິເລີ່ມຂອງປ່ອງຢ້ຽມນີ້ບໍ່ແມ່ນລະບົບດັ່ງກ່າວ, ແຕ່ເປັນການໂຈມຕີທີ່ເປັນອັນຕະລາຍ. ທ່ານສາມາດເບິ່ງວ່າປະເພດຂອງການໂຈມຕີນີ້ເບິ່ງຄືແນວໃດໃນຮູບພາບໃນຄັງໄດ້. ເວັບໄຊທ໌ຂອງ Felix ອະທິບາຍຢ່າງແນ່ນອນວ່າການໂຈມຕີດັ່ງກ່າວສາມາດເກີດຂື້ນໄດ້ແນວໃດແລະວິທີທີ່ມັນສາມາດຖືກຂູດຮີດ. ມັນພຽງພໍທີ່ແອັບພລິເຄຊັນທີ່ຕິດຕັ້ງຢູ່ໃນອຸປະກອນ iOS ມີສະຄິບສະເພາະທີ່ເລີ່ມຕົ້ນການໂຕ້ຕອບຜູ້ໃຊ້ນີ້.

ການປ້ອງກັນການໂຈມຕີປະເພດນີ້ແມ່ນຂ້ອນຂ້າງງ່າຍ, ແຕ່ຈໍານວນຫນ້ອຍທີ່ຄິດວ່າຈະໃຊ້ມັນ. ຖ້າຫາກວ່າທ່ານເຄີຍໄດ້ຮັບປ່ອງຢ້ຽມຄ້າຍຄືນີ້, ແລະທ່ານສົງໃສວ່າບາງສິ່ງບາງຢ່າງບໍ່ຖືກຕ້ອງ, ພຽງແຕ່ກົດປຸ່ມຫນ້າທໍາອິດ (ຫຼືຊອບແວທຽບເທົ່າຂອງມັນ ... ). ແອັບດັ່ງກ່າວຈະຂັດກັບພື້ນຫຼັງ, ແລະຖ້າກ່ອງໂຕ້ຕອບລະຫັດຜ່ານຖືກຕ້ອງ, ທ່ານຈະຍັງເຫັນມັນຢູ່ໃນໜ້າຈໍຂອງທ່ານ. ຖ້າມັນເປັນການໂຈມຕີ phishing, ປ່ອງຢ້ຽມຈະຫາຍໄປເມື່ອແອັບພລິເຄຊັນຖືກປິດ. ທ່ານສາມາດຊອກຫາວິທີການເພີ່ມເຕີມໄດ້ທີ່ ເວັບໄຊທ໌ຂອງຜູ້ຂຽນ, ທີ່ຂ້າພະເຈົ້າແນະນໍາໃຫ້ອ່ານ. ມັນອາດຈະເປັນພຽງແຕ່ເວລາເທົ່ານັ້ນກ່ອນທີ່ການໂຈມຕີທີ່ຄ້າຍຄືກັນຈະແຜ່ລາມໄປສູ່ແອັບຯໃນ App Store.

ທີ່ມາ: krausefx

ດັ່ງນັ້ນການໂຈມຕີດັ່ງກ່າວໃນຄໍາຮ້ອງສະຫມັກທີ່ຖືກຕ້ອງອາດຈະບໍ່ຜ່ານການຄວບຄຸມຂອງ Apple, ແມ່ນບໍ?

ດັ່ງນັ້ນອີກເທື່ອຫນຶ່ງ, ຖ້າທ່ານບໍ່ມີ jailbreak, ທ່ານບໍ່ມີບ່ອນໃດທີ່ຈະຈັບມັນ.

PS: ຂ້ອຍບໍ່ເຄີຍເຫັນສຽງ "ປົກກະຕິ" ນີ້ມາກ່ອນ. ຂ້ອຍໃຊ້ Touch ID ຢູ່ທົ່ວທຸກແຫ່ງ ;-).

ແລ້ວ, ຂ້ອຍໄດ້ເຫັນນາງແລ້ວໃນມື້ນີ້. ແລະບໍ່ມີ TID ໃນ iPad mini. ເມື່ອຄືນທີ່ຜ່ານມາຂ້ອຍໄດ້ຮັບອີເມວວ່າມີຄົນພະຍາຍາມເຂົ້າສູ່ລະບົບດ້ວຍ Apple ID ຂອງຂ້ອຍຈາກ Chrome ໃນ Windows. ແນ່ນອນ, ຂ້ອຍໄດ້ປ່ຽນລະຫັດຜ່ານທັນທີໃນຕອນເຊົ້າ. ໃນຕອນເຊົ້າ, ເມື່ອ iPad mini ທີ່ບໍ່ມີຊິມຂອງຂ້ອຍໄດ້ເປີດ wifi ແລະອິນເຕີເນັດ, ມັນລາຍງານວ່າສູນເສຍແລະຖືກລັອກ, ແລະຂ້ອຍໄດ້ຮັບຂໍ້ຄວາມກ່ຽວກັບມັນຢູ່ໃນອີເມວຂອງຂ້ອຍ. ຂ້ອຍສົມມຸດວ່າການປ່ຽນລະຫັດຜ່ານໄດ້ແກ້ໄຂທຸກຢ່າງ, ແຕ່ທຸກຄົນຄວນລະມັດລະວັງແທ້ໆ. ຂ້າພະເຈົ້າຕົກຕະລຶງທີ່ສຸດໂດຍຂໍ້ຄວາມໃນການສະແດງຂອງ iPad, ເບິ່ງຮູບພາບ. ມັນເບິ່ງຄືວ່າບໍ່ຂ້ອນຂ້າງມາດຕະຖານສໍາລັບຂ້ອຍ, ແລະທີ່ຢູ່ອີເມວບອກວ່າມັນທັງຫມົດ - ມັນເປັນການຫລອກລວງແລະພວກເຂົາຕ້ອງການເອົາລາຍລະອຽດການເຂົ້າສູ່ລະບົບຂອງຂ້ອຍ.

… ເບິ່ງຮູບ. https://uploads.disquscdn.com/images/81787f49f7358d75acc8a8265cc5014288f07bed46bceeca1254da2086501947.png

ແລະປະເພດຂອງ App ແມ່ນຫຍັງ, ຖ້າຂ້ອຍອາດຈະຖາມ?

ຂອບໃຈ.

ຂ້ອຍບໍ່ຮູ້ກ່ຽວກັບແອັບໃດ, ຂ້ອຍບໍ່ຮູ້ຫຍັງເລີຍ. ຂ້າພະເຈົ້າໃຊ້ iPad ພຽງເລັກນ້ອຍ, ການປະຕິບັດເກືອບຈຸດປະສົງດຽວ, ແລະອຸປະກອນຂອງມັນຂອງຄໍາຮ້ອງສະຫມັກທີ່ສອດຄ້ອງກັນ - ສິ່ງພື້ນຖານຈໍານວນຫນ້ອຍ, ບໍ່ມີຫຍັງອີກແດ່, ຫວ່າງເປົ່າ. ນອກເຫນືອຈາກການອັບເດດເປັນບາງໂອກາດ (ແລະມີຈໍານວນຫນ້ອຍ), ຂ້ອຍບໍ່ໄດ້ຕິດຕັ້ງອັນໃດຢູ່ທີ່ນັ້ນ, ດັ່ງນັ້ນນີ້ແມ່ນອຸປະກອນສຸດທ້າຍຂອງຂ້ອຍທີ່ຂ້ອຍຄາດຫວັງວ່າບາງສິ່ງບາງຢ່າງເຊັ່ນນີ້.

ແລະທ່ານມີ Jailbreak ບໍ?

ແມ່ນແລ້ວ, ຂ້ອຍເປັນຄົນໂງ່. ພວກເຂົາເອົາລະຫັດຜ່ານຂອງເຈົ້າແລະໃຫ້ "ອຸປະກອນທີ່ສູນເສຍ" ແລະຂຽນຂໍ້ຄວາມ. ຂໍໂທດ. ຄໍາຖາມແມ່ນວິທີທີ່ເຂົາເຈົ້າໄດ້ຮັບລະຫັດຜ່ານຂອງທ່ານ. ທ່ານມີລະຫັດຜ່ານດຽວກັນສໍາລັບການບໍລິການຫຼາຍບໍ? ມັນຖືກຮົ່ວໄຫຼໃນອິນເຕີເນັດ (ສາມາດພົບໄດ້ຢູ່ໃນເວັບໄຊທ໌ https://haveibeenpwned.com ເຈົ້າໃສ່ອີເມວ ຫຼືຊື່ຜູ້ໃຊ້ຂອງເຈົ້າຢູ່ໃສ)?

ຂ້າພະເຈົ້າພຽງແຕ່ຄິດວ່າເດັກຊາຍບໍ່ມີມັນຢູ່ໃນໃຈເມື່ອພວກເຂົາປະໄວ້ໃຫ້ທ່ານລະຫັດຜ່ານຕົ້ນສະບັບ, ເຖິງແມ່ນວ່າມັນດີສໍາລັບທ່ານ, ແຕ່ນັ້ນແມ່ນສິ່ງທີ່ພວກເຂົາເອີ້ນວ່າ clique.

ແມ່ນແລ້ວ, ຂ້ອຍຄິດວ່າມັນອາດຈະເປັນ. ແນ່ນອນ, ລາວມີບັນທຶກຢູ່ໃນເວັບໄຊທ໌ນັ້ນ. ແຕ່ຕ້ອງມີທຸກທີ່ຢູ່ອີເມວທີ່ເກົ່າກວ່າ 10 ປີ. :-)

ຂ້ອຍບໍ່ມີ jailbreak ແລະບໍ່ເຄີຍມີ.

ຍັງມີອັນໃໝ່ກວ່າ :-) ທັງໝົດທີ່ເຈົ້າຕ້ອງເຮັດຄືມີ LinkedIn ແລະ Dropbox ຜິດເວລາ ແລະມັນເກີດຂຶ້ນກັບເຈົ້າແລ້ວ :-)

ເຮີ້ຍ, ຖ້າຂ້ອຍໄດ້ຂຽນກ່ຽວກັບເລື່ອງນີ້ບາງຄັ້ງຫຼັງຈາກປ່ຽນເປັນ 3GS, ເມື່ອຂ້ອຍຄິດກ່ຽວກັບມັນ, ຂ້ອຍອາດຈະເປັນ "ຊື່ສຽງ" ... Nah, ປະຫວັດສາດບໍ່ໄດ້ຫຼີ້ນປະມານ :-D

ໃນທາງກົງກັນຂ້າມ, ຖ້າປ່ອງຢ້ຽມປາກົດຢູ່ຂ້ອຍແລະຂ້ອຍບໍ່ຮູ້ວ່າຂ້ອຍຈະເລີ່ມຕົ້ນການໂຕ້ຕອບກັບ AppStore, ຂ້ອຍໃຫ້ຍົກເລີກໂດຍບໍ່ຕ້ອງຕື່ມລະຫັດຜ່ານ ...

ນີ້ເກີດຂຶ້ນກັບຂ້ອຍໃນຂະນະທີ່ເປີດໃຊ້ iPhone ຂອງຂ້ອຍ. ຂ້ອຍຫວັງວ່າມັນພຽງພໍທີ່ຈະໃຫ້ຂ້າມ. ຂ້ອຍພຽງແຕ່ຕື່ມລະຫັດຜ່ານພາຍໃຕ້ອີເມວຂອງຂ້ອຍ.